Sumário

- 1 - RESUMO

- 2 - INTRODUÇÃO

- 3 - REFERENCIAL TEÓRICO

- 4 - A RELAÇÃO ENTRE ÉTICA E BIG DATA

- 4.1 - ÉTICA NO BIG DATA: PROTEÇÃO DOS DADOS

- 4.2 - ANÁLISE DA ÉTICA SOBRE AS FASES DO BIG DATA

- 4.2.1 - Fase 1: Coleta dos dados

- 4.2.2 - Fase 2: Armazenamento dos dados

- 4.2.3 - Fase 3: Processamento e Análise dos dados

- 4.2.4 - Fase 4: Compartilhamento dos dados

- 4.2.5 - ESTUDOS DE CASO

- 4.2.6 - Estudo de Caso 1: Experiência social do Facebook

- 4.2.7 - Estudo de Caso 2: Vazamento de dados – Cambridge Analytica

- 4.2.8 - Estudo de Caso 3: Netshoes – Brasil

- 4.3 - ANÁLISE ÉTICA SOBRE LEGISLAÇÃO BRASILEIRA DE PROTEÇÃO DE DADOS

- 5 - RESULTADOS DA ANÁLISE

- 6 - CONCLUSÃO

- 7 - Bibliografia

1. RESUMO

Este trabalho apresenta importantes estudos de caso que evidenciam as questões éticas relacionadas ao Big Data no cenário atual e as fragilidades da atual legislação brasileira sobre o cenário da proteção dos dados dos usuários. Sendo assim, é realizada aqui uma discussão acerca das implicações éticas do Big Data, posteriomente apresentando-se a nova Lei Geral de Proteção de Dados (LGPD) e realizando-se uma análise ética da atuação da mesma sobre as fases do Big Data. Tal análise se justifica pela necessidade de se garantir a segurança e a privacidade dos usuários, o que as brechas apontadas neste trabalho podem pôr em risco. Ao final, além de discorrer acerca das fissuras da LGPD e mostrar seus impactos no cenário atual, este trabalho apresenta propostas de novas leis paralelas, além de alterações na própria LGPD, a fim de garantir a atuação ética do Big Data. Vale destacar que este trabalho não se encerra em si, podendo servir de suporte para análises mais aprofundadas da lei em questão e para uma maior aproximação desta com a ética.

Palavras-chave: Ética. Big Data. Lei Geral de Proteção de Dados.

ABSTRACT

This paper presents some important case studies to reveal ethics related questions in Big Data’s current cenario, and fragilities of the Brazilian laws concerning Data Protection. Thereby, a discussion is held about the ethical implications of Big Data, subsequently introducing the new Lei Geral de Proteção de Dados (LGDP) - General Data Protection Law and perfoming an ethical analisys about it’s impact over all Big Data phases. Such analisys is legitimated by the necessity to guarantee user’s security and privacy, which the gaps indicated in this work can put at risk. By the end, besides discoursing about LGDP’s breaches and exposing it’s impacts over current cenario, this work presents proposals for new parallel laws to LGDP and modifications in LGDP itself, in order to ensure Big Data is being handled in an ethical manner. It is worth mentioning that this work should not be considered ended in itself, once it can serve as support for further analisys of the law in matter and for an approximation of this with ethics.

Keywords: Ethics. Big Data. General Data Protection Law.

2. INTRODUÇÃO

É possível dizer que se chegou ao fim da era da cultura de massa. A prensa móvel, invenção do alemão Gutenberg no século XV, possibilitou a primeira produção em massa de livros da história (MCLUHAN, 1962), produção esta que apenas daria início a era na qual todos leriam o mesmo jornal, assistiriam ao mesmo filme, e vestiriam as mesmas roupas que seus vizinhos. Essa marcante característica de pouca variedade de produtos para consumo não é mais uma verdade nos dias de hoje.

Nas últimas décadas, o avanço da tecnologia da Internet vem proporcionando aos usuários cada vez mais o poder de escolha entre produtos, e um enorme poder de seleção das informações que esses desejam ter acesso. Ademais, é importante ressaltar que este acesso é cada vez mais instantâneo, marcando assim a nova era como a Era da Informação, onde se tem tudo ao mesmo tempo agora. Ou, sob um ponto de vista computacional, o que é chamado de a Era do Big Data, onde as grandes empresas possuem armazenados todos os dados ao mesmo tempo, a hora que quiserem.

Dentro deste cenário descrito em que se vive, é possível destacar facilmente as redes sociais como a principal fonte de informação imediata, onde bilhões de usuários produzem a cada minuto uma quantidade incalculável de informações. Todo este imenso volume de dados, ao qual se dá o nome de Big Data, é hoje coletado pelas empresas, e analisado por softwares especialistas construídos para este fim.

Kenneth Cukier and Viktor Mayer-Schonberger (CUKIER e MAYER-SCHONBERGER, 2013) apresentam em seu livro, Big Data: A Revolution That Will Transform How We Live, Work and Think, um conjunto de benefícios e vantagens que, em sua visão, o avanço do Big Data proporcionará a humanidade. Os autores apontam aplicações práticas desde o Google Flu Trends, um serviço online para previsão de gripe em países, até o uso do Big Data em ferramentas de análise de dados de sequenciamento do genoma humano. Sempre sob uma ótica otimista e quase todo o tempo apresentando somente as vantagens de cada aplicação.

Entretanto, neste processo de coleta dos dados, a informação sobre os tipos de dados coletados nem sempre é evidente para o público, e tampouco a metodologia utilizada para processar os dados (TEMPINI, 2013). Por vezes, os usuários sequer têm conhecimento de que seus dados, pessoais ou impessoais, estão sendo objeto de estudo das empresas. Nestes casos, como é possível garantir, por exemplo, que as informações sensíveis dos usuários estão sendo manipuladas dentro dos preceitos éticos desejados? No Brasil, embora existam projetos de leis relacionados em andamento, por ora, há muito pouca garantia.

No dia 25 de maio de 2018, a União Europeia deu o primeiro passo definitivo em direção à busca pela proteção dos dados dos cidadãos europeus ao colocar em vigor o General Data Protection Regulation (GDPR), um conjunto de normas que visa regulamentar a coleta e o uso de dados pessoais dos indivíduos que se encontram na União Europeia, e que se aplica a todas as empresas que operam dentro desta, independente de onde se encontre sua base. Em um cenário que envolve os dados pessoais dos usuários, existe uma grande preocupação em protegê-los, sendo esta a motivação da GDPR – zelar pelos direitos dos usuários e sua liberdade.

Seguindo os passos da União Europeia, no dia 14 de agosto de 2018, o Brasil decretou e sancionou a Lei Nº 13.709 (Lei Geral de Proteção de Dados), que dispõe acerca da proteção de dados pessoais e altera a Lei nº 12.965, de abril de 2014 (Marco Civil da Internet). De modo geral, a Lei Geral de Proteção de Dados (LGPD), dentro do cenário de dados pessoais, parece buscar a garantia do direito a privacidade, a definição de regras claras para as empresas atuantes na área, a promoção do desenvolvimento econômico da área, a garantia do direito do consumidor, o fortalecimento de confiança da sociedade e a segurança jurídica como um todo.

2.1. PROBLEMA

A ausência de uma legislação geral, com normas e regulamentações firmes conectadas diretamente, e com único escopo de atuação sobre a proteção de dados pessoais dos indivíduos brasileiros a fim de garantir que a coleta, o armazenamento, a análise e o compartilhamento destes dados sejam realizados de forma ética e transparente, é um sério e evidente problema no Brasil. Apesar da existência de leis específicas apontadas para alguns setores isolados e da existência de uma lei genérica voltada para o escopo geral da utilização da internet, que é o caso do Marco Civil da Internet (Lei nº 12.965), é justamente essa carência de uma legislação geral que possa gerar uniformidade entre os diversos setores e estabelecer um cenário de maior segurança jurídica para usuários e empresas que tanto desmotiva a atuação de algumas empresas no cenário brasileiro e possibilita que outras empresas operem de maneira descuidada diante da posse dos dados pessoais dos cidadãos brasileiros, por vezes agindo de maneira letárgica no que tange, por exemplo, a comunicação de quebras de segurança e vazamentos dos dados, como foi o caso da empresa Netshoes, que, após sofrer um ataque em Dezembro de 2017 e ter o vazamento de dados pessoais de mais de dois milhões de clientes brasileiros, somente iniciou a comunicação do fato aos clientes afetados em Março de 2018, após reunião com o Ministério Público do Distrito Federal (ALERIGI JR., 2018).

Além do vazamento dos dados pessoais, existe ainda outro ponto relacionado ao modo de utilização e manipulação destes dados por parte das empresas, em especial das redes sociais. Tendo em vista a crescente quase que exponencial do número de usuários dessas redes na última década, a tomar como exemplo o Facebook que, conforme publicação realizada em seu portal de notícias, em Junho de 2017 atingiu a marca de 2 bilhões de usuários cadastrados (NOWAK & SPILLER, 2017), faz-se então necessário analisar, por exemplo, algumas questões éticas relacionadas aos dados que circulam e são coletados nestes ambientes.

À medida que se aprofunda o estudo e contabiliza-se o número de ocorrências relacionadas tanto à comercialização de dados pessoais dos usuários das redes quanto a projetos de empresas que utilizam esses dados para estudos não autorizados, ou até mesmo para realização de manobras políticas através do direcionamento de publicidade e notícias, a necessidade e importância de discutir a questão ética no Big Data tornam-se cada vez mais evidente dentro do cenário brasileiro, o qual em Abril deste ano de 2018 atingiu a marca de 127 milhões de usuários do Facebook (FOLHAPRESS, 2018) e sobre o qual ainda não se encontram em vigor leis específicas e direcionadas para o tema.

O decreto e sanção da Lei Nº 13.709 (Lei Geral de Proteção de Dados - LGDP) no dia 14 de agosto de 2018 é o primeiro passo do Brasil em direção à tratativa do problema supracitado de modo específico e direcionado, e está prevista para entrar em vigor após decorridos dezoito meses de sua publicação oficial em 15 de agosto de 2018. (CÂMARA DOS DEPUTADOS, 2018)

No entanto, de modo a confirmar que a LGDP garantirá que os dados pessoais dos usuários serão tratados dentro de preceitos éticos razoáveis, faz-se necessária a realização de uma análise detalhada da nova lei, avaliando a atuação da mesma dentro de cada uma das quatro fases do Big Data: a coleta, o armazenamento, o processamento e análise, e o compartilhamento dos dados.

2.2. OBJETIVOS GERAIS

Este trabalho intenciona, de maneira geral:

-

Mobilizar a consciência do leitor sobre a necessidade de expandir a discussão a respeito das implicações éticas do Big Data;

-

Colocar em evidência as fissuras e fragilidades da atual legislação brasileira sobre o cenário da proteção dos dados dos usuários;

-

Apresentar a nova Lei Geral de Proteção de Dados, realizando uma análise ética da atuação da mesma sobre as fases do Big Data;

-

Apresentar uma forma de contribuição para uma melhora no cenário legislativo brasileiro.

2.3. OBJETIVOS ESPECÍFICOS

A fim de cumprir com os objetivos gerais supracitados, as seguintes ações serão desenvolvidas neste trabalho:

-

Discorrer, de modo geral, acerca dos conceitos de ética desenvolvidos ao longo da história, a fim de possibilitar ao leitor um entendimento próprio sobre o conceito de ética;

-

Realizar uma apresentação de caráter introdutório das definições existentes do Big Data, e em sequência, um estudo detalhado a respeito do termo em si, e a respeitos de importantes conceitos e ideias que o circundam, a fim de solidificar a definição e entendimento do Big Data como um todo;

-

Realizar um estudo e apontamento das relações entre ética e computação;

-

Realizar, sob um ponto de vista específico, um estudo aprofundado da relação entre ética e Big Data na intenção de elucidar o leitor quanto a obrigação do compromisso ético por parte das empresas enquanto em posse de seus dados;

-

Apresentar relatos e estudos de caso de modo ressaltar a importância imediata do tratamento do tema;

-

Apresentar estudo e análise realizados sobre a atuação da nova Lei Geral de Proteção de Dados (LGPD) diante das fases do Big Data, de modo a obter-se uma visão da lei sob a perspectiva da ética;

-

Apresentar um conjunto de ideias e propostas de novas leis paralelas a LGPD, além de propostas de alterações na própria LGPD com o objetivo de preencher possíveis lacunas éticas encontradas dentro do cenário legislativo brasileiro.

2.4. CONTRIBUIÇÕES PREVISTAS

As contribuições previstas deste trabalho estão diretamente relacionadas ao âmbito da legislação brasileira, tanto por meio da análise ética de atuação da nova Lei Geral de Proteção de Dados (LGDP) diante das quatro fases do Big Data, quanto da sugestão de alterações à LGDP e da proposição de novas leis e normas paralelas a esta. Em ambos os casos, mantém-se o objetivo direto de garantir uma melhor proteção dos dados pessoais dos indivíduos brasileiros por meio da garantia de uma forte presença da ética durante as fases de coleta, armazenamento, processamento e análise, e compartilhamento dos dados do Big Data a serem realizados por parte das empresas que atuam dentro do cenário brasileiro.

3. REFERENCIAL TEÓRICO

3.1. ÉTICA

Com relação ao significado de ética, é possível encontrar inúmeras definições apresentadas por diversos autores, algumas das quais foram selecionadas e apresentadas a seguir.

A etimologia da palavra ética vem “do grego ethos, que significa ‘caráter’, ‘costume’ ou ‘modo de ser’” (DICIONÁRIO ETIMOLÓGICO, 2018). Ainda além, a definição trazida pelo dicionário Etimológico afirma que “o sentido da palavra ética, na realidade, se inspirou na expressão grega ethike philosophia, que significa ‘filosofia moral’ ou ‘filosofia do modo de ser’” (DICIONÁRIO ETIMOLÓGICO, 2018).

Segundo o Dicionário Aurélio, a ética pode ser definida como “o estudo dos juízos de apreciação referentes à conduta humana, do ponto de vista do bem e do mal” (FERREIRA, 2010, p. 383). Ou ainda, segundo o mesmo autor, um “conjunto de normas e princípios que norteiam a boa conduta do ser humano” (FERREIRA, 2010, p. 383).

Por sua vez, Andrew J. Dubrin define a ética como “[...] as escolhas morais que uma pessoa faz e o que essa pessoa deveria fazer” (DUBRIN, 2006, p. 69). Em outras palavras, a ética, segundo Dubrin (2006), pode ser entendida quanto ao julgamento das ações de uma pessoa, julgando-as entre o certo e o errado, a ser realizado por ela própria. Em uma versão ainda mais direta, agir diante da própria ética é transformar valores em ação.

Adolfo Sanchez Vásquez escreve em seu livro A ética que “a ética é a teoria ou ciência do comportamento moral dos homens em sociedade. Ou seja, é ciência de uma forma específica de comportamento humano”. (VÁSQUEZ, 2007, p. 23). Vásquez vai além em sua definição, afirmando que a ética “[..] assenta-se num modo de comportamento que não corresponde a uma disposição natural, mas que é adquirido ou conquistado por hábito”(VÁSQUEZ, 2007, p. 23). Ao realizar tal afirmação, o autor atribui à definição de ética o conceito oposto ao inato, declarando assim que a ética não nasce com o ser humano, mas, pelo contrário, é apreendida ao longo de sua construção conforme a disposição dos acontecimentos de sua vida.

Observando com atenção, é possível perceber alguns fatores comuns em meio às definições supracitadas, dentre estes se destacando a relação fundamental entre as regras de conduta e o comportamento humano. Muito embora seja possível definir o conceito de ética propriamente dito por meio desta relação, não seria possível ou correto definir, em lato sensu, as regras em si, ou, em outras palavras, não seria possível ou correto definir, em lato sensu, o que é certo e o que é errado, ou o que é bom e o que é mau. Isto porque tais regras de conduta são definidas, por assim dizer, de acordo com o ambiente em que cada indivíduo se encontra, de modo que uma determinada atitude pode ser considerada certa ou errada, boa ou ruim, e ética ou antiética, a depender do cenário em que se está inserida.

3.1.1. Ética por grandes filósofos

Para obter-se um melhor entendimento sobre o conceito de ética, faz-se necessário visitar sua origem, qual seja, a Grécia antiga, mais precisamente sua polis (cidade-estado) Atenas, que é considerada como o berço da ética. Em Atenas nasceu Sócrates (470-399 a.C.), por muitos considerado como o pai da ética e o primeiro a dar início a esta filosofia.

Além de Sócrates, dois outros grandes nomes imediatamente destacam-se neste momento por suas contribuições no campo da ética e da filosofia da moral. São eles Platão (427-347 a.C.) e Aristóteles (384-322 a.C.).

3.1.2. Sócrates

É possível dizer, de acordo com Marilena Chauí, que o início do estudo da ética é feito por Sócrates nas ruas de Atenas. Enquanto caminhando por elas, Sócrates indagava às pessoas acerca dos valores nos quais acreditavam e respeitavam ao agir. (CHAUÍ, 1994). Esta forma que Sócrates utilizava para realizar seus estudos é conhecida como o método da maiêutica, que consiste em interrogar uma pessoa até o ponto em que esta chegasse, por si só, à verdade. Os interlocutores de Sócrates partiam de conceitos que consideravam como certezas para si, mas que, à medida que a conversa caminhava e as perguntas eram feitas, tornavam-se contraditórios em suas respostas. Diante disso, os atenienses ora juntavam-se a Sócrates em sua busca filosófica ora acabavam por irritar-se e ignorar o filósofo.

Sócrates, ao realizar os questionamentos à sociedade, buscava descobrir o que para ela era virtuoso e bom, e saber se havia consciência acerca da finalidade de suas ações e o significado das mesmas. Diante disso, Sócrates conclui que a pessoa ética moral é aquela que age conscientemente, conhecendo as causas e as finalidades de suas ações. Com consistência, encaixa bem neste entendimento a máxima socrática “conhece-te a si mesmo”.

A ética socrática é então racionalista e, segundo Vásquez,

nela encontramos: a) uma concepção do bem (como felicidade da alma) e do bom (como o útil para a felicidade); b) a tese da virtude (arêté) — capacidade radical e última do homem — como conhecimento, e do vício como ignorância (quem age mal é porque ignora o bem; por conseguinte, ninguém faz o mal voluntariamente), e c) a tese, de origem sofista, segundo a qual a virtude pode ser transmitida ou ensinada. (VÁSQUEZ, 2011, p. 269-270).

3.1.3. Platão

Platão, discípulo de Sócrates, encontra na razão, tal como seu mestre, uma chave para a realização das ações boas e justas - éticas.

Como o professor Gustavo Bertoche Guimarães muito bem descreve em seu site Oficina de Filosofia, que

para Platão, a alma humana (assim como a cidade) tem três partes: a parte racional (que busca o conhecimento), a parte irascível (na qual se produzem as emoções e que provocam o desejo de mandar) e a parte apetitiva (que busca o prazer das sensações). (GUIMARÃES, 2013).

Segundo Platão, estar sob influência da parte racional da alma é a única maneira possível para que uma pessoa consiga realizar as melhores ações. Assim, para Platão, a ação boa é consequência do uso da razão.

3.1.4. Aristóteles

Aristóteles foi aluno de Platão e, se por um lado a obra de Platão no campo da ética pode ser identificada por seu caráter teórico, a ética aristotélica por outro lado é marcada por seu caráter empírico, claramente exposto na seguinte citação: “(…) os homens tornam-se arquitetos construindo e tocadores de lira tangendo seus instrumentos. Da mesma forma, tornamo-nos justos praticando atos justos”. (ARISTÓTELES, 1991, p. 27-28).

Neste trecho, Aristóteles deixa claro seu entendimento de que os homens se tornam o que são pelo hábito. Em sua obra, o filósofo apresenta ainda outro pensamento de que, para realizar-se bem um ofício, é necessária a excelência, o engajamento e o hábito. Logo, neste momento, fica claro que, sob a visão de Aristóteles, a construção do homem justo, ético e moral dá-se por meio da prática constante na busca pela excelência em suas ações, tornando-se assim um homem virtuoso.

Ainda para Aristóteles, a felicidade humana reside, de certa forma, na razão. Para ele, a felicidade do ser humano não decorre das riquezas ou prazeres, mas da atividade prática da razão, visto que esta é sua maior virtude. (ARISTÓTELES, 1991). Assim, para ele, a felicidade, sendo a mais desejável de todas as coisas, é a finalidade de toda e qualquer ação.

Examinaremos esta questão, porém, em outro lugar; por ora definimos a auto-suficiência como sendo aquilo que, em si mesmo, torna a vida desejável e carente de nada. E como tal entendemos a felicidade, considerando-a, além disso, a mais desejável de todas as coisas, sem contá-la como um bem entre outros. Se assim fizéssemos, é evidente que ela se tornaria mais desejável pela adição do menor bem que fosse, pois o que é acrescentado se torna um excesso de bens, e dos bens é sempre o maior o mais desejável. A felicidade é, portanto, algo absoluto e auto-suficiente, sendo também a finalidade da ação. (ARISTÓTELES, 1991. p. 13)

O conceito de virtude apresentado por Aristóteles em sua obra traz o que talvez seja sua maior contribuição para este trabalho. A lembrar, um homem virtuoso é aquele que atinge a excelência em suas ações, tornando-se assim justo e ético.

O filósofo afirma, então, que

Ora, a virtude diz respeito às paixões e ações em que o excesso é uma forma de erro, assim como a carência, ao passo que o meio-termo é uma forma de acerto digna de louvor; e acertar e ser louvada são características da virtude. Em conclusão, a virtude é uma espécie de mediania, já que, como vimos, ela põe a sua mira no meio-termo. (ARISTÓTELES, 1991. p. 36)

Percebe-se que Aristóteles julga tanto o excesso quanto a falta como formas de erro, de modo que, a partir dessa ótica, podemos julgar uma ação como certa ou errada analisando a finalidade daquela ação. Em outras palavras, se uma ação visa beneficiar um em detrimento do benefício dos demais, esta pode ser considerada falha e seu ator, por consequência, antiético em sua decisão.

3.1.5. Immanuel Kant

Immanuel Kant foi um filósofo prussiano, considerado por alguns como o principal filósofo da era moderna. Em sua obra Fundamentação da Metafísica dos Costumes, Kant introduz o conceito de imperativo categórico, sob o qual seu conceito de ética universal é formado. Nesta obra, o autor ainda introduz, junto a esse, o conceito de imperativo hipotético, e assim os apresenta:

Ora, todos os imperativos ordenam ou hipotética- ou categoricamente. Os hipotéticos representam a necessidade prática de uma acção possível como meio de alcançar qualquer outra coisa que se quer (ou que é possível que se queira). O imperativo categórico seria aquele que nos representasse uma acção como objectivamente necessária por si mesma, sem relação com qualquer outra finalidade. (KANT, 2007, p.50)

Em outras palavras, Kant descreve o imperativo categórico como uma ação livre de qualquer outra intenção que não a da própria ação, e o enuncia com três fórmulas, quais sejam:

-

Age apenas segundo uma máxima tal que possas ao mesmo tempo querer que ela se torne lei universal. (KANT, 2007, p. 59)

-

Age de tal maneira que uses a humanidade, tanto na tua pessoa como na pessoa de qualquer outro, sempre e simultaneamente como fim e nunca simplesmente como meio. (KANT, 2007, p. 69)

-

Age de tal maneira que a vontade pela sua máxima se possa considerar a si mesma ao mesmo tempo como legisladora universal. (KANT, 2007, p. 76)

Em uma interpretação livre, na primeira fórmula, conhecida como Lei Universal, Kant propõe que aja-se somente de maneira com que a ação a ser tomada possa ser tomada de maneira universal, ou seja, que esta possa ter tomada por todos sem que haja perda ou dano. Na segunda fórmula, conhecida como Fim em si mesmo, o filósofo propõe que o ser humano seja sempre o objetivo fim das ações e nunca o meio, de modo que não seja utilizado como meio para atingir algum objetivo externo. Na terceira fórmula, conhecida como Legislador Universal, ele propõe que o autor de uma ação seja sempre membro legislador universal do fim desta ação e de todas as outras.

Em síntese, o que Kant parece propor, no campo da ética, é uma reflexão prévia às ações, por meio da qual seriam aplicadas as três fórmulas. Assim, para que uma ação seja considerada ética deve-se: analisar um contexto onde todas as pessoas realizassem tal ação e avaliar se a ação é então viável (não causa dano) neste contexto universal (Lei Universal), e analisar a posição da humanidade dentro da ação, seja a própria pessoa ou qualquer outra, e avaliar se alguém estaria sendo em algum momento utilizado apenas como um meio para um fim (Fim em si mesmo). Dessa maneira, Kant atua no campo teórico fornecendo diretrizes do que seria para ele o caminho para a ética e a moral.

3.1.6. Ética na Computação

Desde seu nascimento, a Ciência da Computação traz consigo a criação de novas realidades, por assim dizer. Essas novas realidades, por serem novas, acabam por criar cenários e situações não antes vistas ou vividas, como por exemplo a criação da tecnologia de telas sensíveis ao toque, que trouxe consigo não somente uma enorme expansão nas possibilidades de uso do celular, mas também alguns problemas de saúde relacionados ao modo de uso, como é o caso da Lesão por Esforço Repetitivo (HAMANN, 2019). Além de situações relacionadas a saúde, temos também outras que necessitam pela primeira vez serem analisadas sob o ponto de vista ético.

Podemos dizer que o computador e - principalmente - a internet são, no campo da tecnologia, as principais criações recentes no mundo em que vivemos. E, por consequência, os problemas éticos a elas relacionados também ganham destaque. Talvez os exemplos de questões éticas mais conhecidos nessa nova área da computação sejam a pirataria moderna, a invasão de privacidade e a ética profissional na TI (Tecnologia da Informação).

A primeira questão ética mencionada, a pirataria moderna, é o desrespeito aos contratos e convenções internacionais com cópia, venda ou distribuição de material sem o pagamento dos direitos autorais, de marca e ainda de propriedade intelectual e de indústria. Além de muitos outros, dentro dos materiais relacionados encaixam-se o software e os conteúdos de mídia digital. Talvez um dos exemplo mais emblemáticos relacionados a pirataria moderna seja o do site SurfTheChannel, atuante na área de compartilhamento ilegal de arquivos e que tinha em média mais de 400 mil visitantes por dia. (BARROS, 2019)

Já a privacidade é o direito à reserva de informações pessoais e da própria vida privada. No âmbito computacional e tecnológico, a invasão de privacidade tornou-se um grande problema a partir do surgimento da internet, já que está permite o compartilhamento de informações em tempo real. E, se em determinada situação o compartilhamento de certas informações consistem em uma invasão de privacidade, é notável então a contribuição da internet para o agravamento desta questão ética. Entendendo o monitoramento constante da vida de uma pessoa como uma invasão de privacidade, cabe o questionamento ético sobre a ação das empresas que capturam e manipulam as informações dos usuários durante o acesso a seus sites.

Diante dos conceitos de ética apresentados, é possível construir então uma definição para o termo ética profissional. Pode-se dizer que este refere-se à aplicação dos preceitos éticos e morais por um profissional durante a execução de suas atividades no ambiente de trabalho. Dentro do contexto da Computação, é esperado tanto das empresas quanto dos profissionais de TI que estes ajam de maneira ética. Aplicando a definição de ética por Aristóteles, os funcionários de uma empresa de TI deveriam então realizar seu trabalho de tal modo que suas ações não viessem a criar benefício para um em detrimento dos benefícios dos demais, principalmente se esse um for si mesmo ou o dono da empresa, e os demais os usuários dos sistemas.

As questões éticas relacionadas à invasão de privacidade e à ética profissional no campo da Tecnologia da Informação têm ganhado cada vez mais espaço, nos últimos anos, nas pautas de discussão ao redor do mundo. Isso se dá devido ao surgimento e ganho de popularidade das tecnologias computacionais mais recentes, como o Big Data, que lidam com o armazenamento e processamento de enormes quantidades de dados, sejam esses adquiridos por meio de informações presentes na internet através do input de usuários ou coletados por meio de instrumentos como câmeras, aparelhos de medição e etc. Sendo assim, as pautas de discussão giram em torno, principalmente, de dois temas: a ética sobre o modo como os dados são coletados, e a ética sobre o processamento das informações e finalidade de uso das mesmas.

3.2. BIG DATA

Antes de mais nada, é importante abordar o óbvio. Desde o surgimento da computação, a tecnologia dos dispositivos de armazenamento de dados é um dos principais desafios que acompanham a evolução dos computadores durante as décadas. O primeiro disco rígico (HD), lançado pela empresa International Business Machines (IBM) em 1956, era capaz de armazenar apenas 5 Megabytes de informação e ocupava o espaço de uma sala inteira (MODEL 1, 2018). Desde então, a tecnologia de armazenamento evoluiu consideravelmente, chegando hoje a capacidade de 30 Terabytes em um único disco de alguns centímetros de comprimento (SAMSUNG ELECTRONICS CO., 2018).

Dentro do contexto de computação, conjunto de dados é, por assim dizer, todo conjunto de informações que seja possível gravar em um dispositivo de armazenamento. Fora do âmbito do Big Data, o método comum de acesso a estes conjuntos de informações de um dispositivo se dá por meio de ferramentas de software de bancos de dados, responsáveis pela captura, armazenamento, gerenciamento e análise dos dados. (MANYIKA, 2011).

Em paralelo e associado ao avanço dos dispositivos de armazenamento de dados e ao surgimento da internet, o interesse acerca da a posse das informações dos usuários da rede tomou notoriedade. No entanto, devido à expressividade quantitativa destas informações ser tão grande, os softwares comuns de banco de dados tornaram-se incapazes de realizar suas tarefas em tempo satifatório. E, quando a quantidade de informações no conjunto de dados atinge este patamar, dá-se a ele o nome de Big Data.

3.3. Revisão teórica do conceito do Big Data

Não há, até o momento, um consenso firme acerca da definição do conceito de Big Data, visto que diferentes perspectivas permitem diferentes abordagens a este fenômeno. No entanto, ainda que sob pontos de vista distintos, a essência do termo é sempre contemplada nas definições. Logo, para que o conceito e sua essência estejam realmente claros, faz-se necessário o conhecimento de algumas abordagens dadas por importantes autores no tema, conforme visto na tabela abaixo.

Tabela 1 - Conceitos de Big Data.

|

MCAFEE, A; et. al, 2012. (Harvard Business Review) |

“Big Data como uma forma essencial para melhorar a eficiência e a eficácia das organizações de vendas e marketing. Ao colocar Big Data no coração de vendas e marketing, os insights podem ser aproveitados para melhorar a tomada de decisão e inovar no modelo de vendas da empresa, o que pode envolver a utilização de dados para orientar ações em tempo real.” |

|

DEMIRKAN, et. al, 2012. (Decision Support Systems) |

“Há o desafio de gerenciar grandes quantidades de dados (Big Data), que está ficando cada vez maior por causa do armazenamento mais barato e evolução dos dados digitais e dispositivos de coleta de informações, como telefones celulares, laptops, e sensores.” |

|

PHELAN, M., 2012. (Forbes) |

“O fenômeno surgiu nos últimos anos devido à enorme quantidade de dados da máquina que está sendo gerado hoje – [...] – juntamente com as informações adicionais obtidas por análise de todas essas informações, que por si só cria outro conjunto de dados enorme.” |

|

GARTNER GROUP, 2012. |

“Big Data, em geral, é definido como ativos de alto volume, velocidade, e variedade de informações que exigem custo-benefício, de formas inovadoras de processamento de informações para maior visibilidade e tomada de decisão.” |

|

International Data Corporation. |

“As tecnologias de Big Data descrevem uma nova geração de tecnologicas e arquiteturas projetadas para extrair economicamente o valor de volumes muito grandes e de uma grande variedade de dados, permitindo alta velocidade de captura, descoberta, e/ou análise.” |

Fonte: CANARY, 2013.

Analisando as definições resgatadas acima, pode-se facilmente perceber que o fator quantidade de dados está sempre presente e este é, de fato, o fator mais evidente quando aborda-se o termo. Trata-se de uma das dimensões ou conceitos-chave do Big Data, a dimensão volume.

No entanto, Andrew McAfee e Erik Brynjolfsson (2003) apontam em Big Data: The Management Revolution a existência de duas outras dimensões, quais sejam: velocidade e variedade. Estas são, perspectivamente, relacionadas à possibilidade de obter-se informação e se tomar decisões em tempo real, e à diversidade dos locais de onde as informações provêm.

Ainda além, Cezar Taurion (2013), em seu livro Big Data, acrescenta outras duas dimensões e conceitualiza Big Data por meio do que chama de Cinco “V”s: Volume, Velocidade, Variedade, Veracidade, e Valor.

Apresenta-se abaixo uma descrição mais elaboradas de cada uma das dimensões supracitadas.

Tabela 2 – Conceitualização do Big Data na fórmula dos Cinco “V”s.

|

Volume |

A enorme quantidade de informação virtual gerada todos os dias. |

|

Velocidade |

O tempo, hoje ainda mais do que ontem, é fundamental para a tomada de decisões, sendo objetivo obter e analisar o imenso volume de dados em tempo real. Portanto, velocidade é conceito-chave do Big Data. |

|

Variedade |

Os dados não são obtidos de uma única fonte. Pelo contrário, esses são obtidos de sistemas estruturados (minoria) e não estruturados (maioria). São gerados desde por e-mails e mídias sociais, até sensores e câmeras de vídeo. |

|

Veracidade |

A certeza acerca da autencidade dos dados obtidos, bem como se fazem sentido. |

|

Valor |

O retorno obtido pela organização que implementa projetos de Big Data. |

Fonte: Adaptado de TAURION, 2012, n.p.

Agora, com conceito e essência claros diante das diversas definições apresentadas, canaliza-se o foco a uma última abordagem, esta entendida como melhor direcionada e relevante a este trabalho. Segundo James Manyika, diretor da empresa McKinsey & Company, no livro Big Data: The next frontier for innovation, competition, and productivity,

Big data” refere-se a conjuntos de dados cujo tamanho é além da capacidade de ferramentas de software de banco de dados típicas para capturar, armazenar, gerenciar, e analisar. Esta definição é intencionalmente subjetiva e incorpora uma definição mutável de quão grande um conjunto de dados precisa ser para ser considerado Big Data. (MANYIKA, 2011, p.1)

Em sua manifestação do conceito, Manyika aborda claramente a dimensão mais comumente presentes nas construções do conceito do Big Data, o volume. O recente crescimento acelerado da quantidade de dados trafegados vem chamando a atenção dos pesquisadores, e não há razão para crer que este fenômeno terá fim ou mesmo que irá desacelerar. Ao contrário desta perspectiva,

todas as pesquisas, com metodologias e definições diferentes, concordam em um ponto fundamental -a quantidade de dados no mundo vem se expandindo rapidamente e continuará a crescer exponencialmente no futuro próximo. (MANYIKA, 2011, p.16).

Diante das abordagens apresentadas por importantes autores no tema, e com a intenção de unificar um conceito do Big Data e aproximá-lo do tema de ética aqui tratado, adotar-se-á a seguinte definição do termo: Big data é todo conjunto de dados que desafia e supera a capacidade atual das ferramentas convencionais utilizadas para armazenamento e manipulação de dados.

3.3.1. Classificação do Big Data por pontos de vista

Diante do surgimento de qualquer novidade revolucionária, é preciso ter sempre em mente os reflexos deste fenômeno, ambos positivos e negativos. Com o surgimento do Big Data não é diferente e, diante da magnitude de seu impacto, a necessidade de tomar-se este cuidado talvez seja ainda maior.

Por vezes, as promessas revolucionárias de uma novidade, mais precisamente dentro deste contexto as promessas do Big Data, parecem ter o poder de ofuscar dos olhos de entusiastas, pesquisadores e até mesmo usuários os impactos negativos que causam. Não é preciso muito esforço para pensar em alguns exemplos conhecidos na história da humanidade onde os aspectos negativos de uma tecnologia transformadora foram, ou ainda estão sendo, negligenciados à sombra de suas vantagens. Como a Revolução Industrial, que trouxe consigo o aumento de doenças diante das condições de trabalho, o aumento considerável da poluição do ar por conta da queima de carval mineral, as questões de submoradias com o crescimento desordenado das cidades. Porém, ao trazer também uma maior concentração de bens nas mãos dos donos das indústrias e um aumento na produção de mercadorias em um prazo mais curto, aparenta ter tornado eticamente justificável todo o resto, ao menos aos olhos dos mais interessados. Basta pensar rapidamente para perceber que a mesma lógica se aplica a diversos outros casos, como a exploração de combustíveis fósseis, a utilização de motores a combustão, a produção em massa de eletrônicos, entre outros, onde a ética é ignorada em prol do lucro.

Todos os exemplos citados possuem uma característica em comum, são tecnologias que emergiram sendo absolutamente rentáveis para grandes indústrias ou corporações, as quais, pelo menos inicialmente, as exploram de maneira descontrolada e antiética, negligenciando os impactos negativos causados.

Big Data é uma tecnologia revolucionária emergente e, assim sendo, não foge a regra. Diante disso, torna-se bastante importante que seja realizado um acompanhamento de seu surgimento e desenvolvimento, realizando a identificação das grandes corporações associadas, e, ao mesmo tempo, sejam estudados os impactos positivos e negativos do fenômeno.

3.3.2. Big Data sob o olhar das grandes corporações

No que tange os benefícios, as possbilidades e as oportunidades proporcionados pelo surgimento do Big Data, não há discussão: o mundo está diante de um fenômeno revolucionário e o impacto causado pelo avanço dessa tecnologia ainda não pode ser mensurado.

Apesar de recente, o uso do Big Data já é uma realidade fundamental no negócio de diversas grandes empresas, visto que torna possível que empresas de E-Commerce façam uso dos dados do perfil dos consumidores e de seu perfil de navegação para decidir quais serão os produtos oferecidos a seus clientes – em tempo real. A tecnologia torna ainda possível que empresas no ramo de streaming de filmes e séries utilizem as informações e dados de seus usuários para realizar recomendações assertivas e assim aumentar suas vendas, e que operadoras de telecomunicação correlacionem os dados de uso de seus clientes com os perfis de tarifação para, visando a redução de cancelamento de serviços, criar estratégicas específicas de acordo com o perfil de cada cliente. Além disso, empresas do mercado de finanças podem, a partir do uso do Big Data, coletar e correlacionar dados públicos sobre seus clientes, para assim construir uma linha de crédito mais assertiva para cada usuário.

Sendo assim, a partir dos poucos exemplos supracitados, é possível começar a compreender a dimensão do impacto econômico que o Big Data pode causar no negócio de grandes empresas, nos mais distintos nichos. De tal maneira que fica evidente o que representa o Big Data para as grandes corporações: lucro.

3.3.3. Big Data sob o olhar do usuário – ou não

Se o Big Data representa lucros para as grandes corporações, o que representa então para seus usuários, clientes e publico-alvo no geral, os quais tem seus dados coletados e analisados? A verdade é que, hoje, a faceta do Big Data mostrada aos usuários através da mídia parece representar apenas o lado positivo do fenômeno - melhoria de serviços existentes e surgimento de alguns outros. Mas, o fato é que esta visão midiática é limitada e, de certa forma, perigosa.

A exemplo da história de todas as novidades revolucionárias supracitadas, é necessário que as pessoas estejam conscientes, desde agora, de todas as facetas do Big Data. Não há dúvida - ou falta de propaganda – sobre os efeitos positivos causados pelo uso do Big Data, mas não é verdade que tudo nela é positivo. Por isso, é importante que se tenha cautela e que a tecnologia represente para as pessoas o perigo que realmente oferece, para que assim faça-se certeza que as grandes corporações irão empregá-la respeitando as leis e os preceitos éticos da sociedade em que estão inseridas, e que os governos refletirão novas leis para assegurar a proteção dos dados dos cidadãos.

4. A RELAÇÃO ENTRE ÉTICA E BIG DATA

4.1. ÉTICA NO BIG DATA: PROTEÇÃO DOS DADOS

No senso comum, não raro pode-se observar sendo formado o entendimento errôneo de ética como fosse esta uma tabela onde estivessem presentes todas as respostas de regimento das condutas humanas e indicado em colunas lado a lado o que deve-se ou não fazer. E assim, a análise ética das condutas estaria condenada à simples classificassão de cada conduta de acordo com a coluna na qual esta se enquadra. No entanto, a ética está longe de ser uma tabela pronta, uma vez que estamos a todo momento diante de novos desafios (FILHO, C. De B, 2015 - informação verbal).

Portanto, o novo desafio que encontra-se aqui em evidência é o desafio do Big Data, e este certamente não possui uma tabela com a lista de respostas éticas sobre todas as condutas possíveis diante do tema. Entretanto, embora a análise ética do cenário do Big Data não seja tão simples quanto à construção de uma tabela, é imprescindível que o tema seja abordado e que as condutas hoje adotadas pelas grandes corporações sejam analisadas, questionadas e ajustadas em busca da minimização dos efeitos colaterais negativos que a tecnologia pode trazer às pessoas.

4.2. ANÁLISE DA ÉTICA SOBRE AS FASES DO BIG DATA

Buscando a simplificação tanto do entendimento quanto da análise ética a ser realizada sobre o cenário do Big Data, é possível realizar a divisão deste processo em quatro fases principais do uso da tecnologia, quais sejam: a fase de coleta dos dados; a fase de armazenamento dos dados; a fase de processamento dos dados e a fase de compartilhamento dos dados.

É importante salientar que o ato de colocar o uso da tecnologia do Big Data sob a ótica da ética não é, em sua essência, uma vontade de restringir ou limitar a tecnologia em si, mas sim de garantir que a mesma seja desenvolvida e evoluída junto à sociedade, e jamais por sobre ela.

4.2.1. Fase 1: Coleta dos dados

A realização da coleta dos dados é o primeiro desafio para as empresas que empregam a tecnologia do Big Data, posto que os dados podem ser coletados de diversas fontes distintas. Dentre estas, para conhecimento, é possível listar algumas das fontes utilizadas na tabela abaixo:

Tabela 3 – Fontes de coleta de dados

|

Arquivos escaneados |

Formulários de seguro, registros médicos, correspondëncias, etc. |

|

Arquivos Físicos |

Registros de compras e transações. |

|

Arquivos Digitais |

Planilhas, documentos, e-mails, apresentações, textos, códigos de websites, arquivos XML, imagens, vídeos, áudios, bancos de dados, sistemas de arquivos, etc. |

|

Dados Públicos |

Dados climáticos, de trânsito, de serviços de saúde, econômicos, censos, etc. |

|

Dados de Mídias Sociais |

Perfis de redes sociais como Facebook, LinkedIn, Youtube, Google+, Instagram, etc. Publicações em sites como Twitter, Blogs, Tumblr, Pinterest, Wordpress, etc. |

|

Dados de Logs |

Logs de evento do computador, dados dos servidores, logs de aplicação, logs de auditoria, detalhes de registros telefônicos, localização de aparelhos móveis, informações de uso de pacotes de dados, etc. |

|

Dados de Sensores |

Dados de aparelhos médicos, sensores de carros, câmeras de tráfego, satélites, video games, linhas de montagem, torres de celular, motores de turbina, máquinas agrícolas, etc. |

Fonte: Elaborado pelo autor, 2018.

É válido notar que, embora algumas das fontes citadas acima, na maioria dos casos, não sejam fontes de dados pessoais, como é o caso de dados de motores de turbina e de máquinas agrígolas, algumas outras fontes apresentam uma correlação direta com diversos dados pessoais, sensíveis ou não, como nomes completos, registros médicos, e-mails, endereços e números de celular, ou com dados de organizações, como registros de transações, registros de compras e etc., para com os quais deseja-se e tem-se o direito à privacidade, à discrição, ao sigilo e à segurança.

Assim, tomando ciência da necessidade, e do direito, à privacidade e ao sigilo dos dados, é preciso certificar-se da aplicação da ética durante a fase de coleta dos dados, para que dessa maneira mantenham-se respeitados os direitos dos indivíduos e assim seja garantida a proteção de seus dados pessoais.

É importante enfatizar ainda que o foco desta análise é por sobre a ética empresarial, de modo que as ações e decisões sobre as quais faz-se necessário certificar-se se são éticas são as ações da empresa como um todo, estendendo-se mas não limitando-se às ações e às decisões de seus funcionários.

Neste contexto, a suposição de que a aplicação da ética solucionaria a problemática relacionada à privacidade e à proteção dos dados pessoais encontra-se embasada justamente na definição de ética construída ao longo da história e apresentada neste trabalho por meio das definições dadas pelos quatro filósofos já anteriormente citados e mencionados.

Dentro da visão de Aristóteles, por exemplo, as pessoas buscam tornar-se virtuosas e obter a excelência de suas ações, logo, para tanto, devem evitar o erro pelo excesso ou pela falta. Assim, ao entender que as ações e decisões tomadas por uma empresa são na verdade reflexo das ações e decisões tomadas pelas pessoas que as compõem, e assim considerar que tais ações e decisões dentro do contexto da coleta dos dados sejam tomadas respeitando-se a lógica da ética aristotélica, é possível concluir que a coleta seria realizada sem excessos – sem abuso de poder e sem invasão de privacidade - e sem faltas – sem ausência de coleta.

Se a definição de Aristóteles talvez permita abertura para interpretações, por exemplo, sobre as definições de excesso e falta, é possível aplicar a visão do filósofo Immanuel Kant, o qual é um tanto mais determinístico neste tema. Dentro do contexto tratado, bastaria aplicar a primeira fórmula de Kant - Lei Universal, a qual garantiria que somente seriam tomadas ações e decisões que fossem passíveis de serem adotadas por todos, sem que houvesse perda ou dano. Assim, é possível concluir que a coleta de dados seria realizada sem que houvesse perda de privacidade ou dano por abuso de poder.

4.2.2. Fase 2: Armazenamento dos dados

Diante das definições apresentadas sobre os conceitos e fases do Big Data, é facilmente notável que a quantidade de dados tratada na utilização do Big Data é imensa. Dessa forma, o segundo desafio enfrentado durante a aplicação dessa tecnologia é o desafio do armazenamento, onde as empresas precisam lidar com o armazenamento de petabytes de dados – o correspondente a 1.024 terabytes. Este desafio fica ainda mais complexo tendo em vista que precisa-se considerar a necessidade de armazená-los de tal forma a garantir uma estrutura que permita posterior consulta e análise dos mesmos em uma velocidade adequada para o negócio.

No mercado atual, existem diversas ferramentas que possibilitam a realização de organização no armazenamento, a categorização e o arranjo dos dados, e que são amplamente utilizadas, tais como Apache Hadoop, Microsoft HDInsight e NoSQL. A primeira se configura como uma plataforma de software de código aberto que permite o armazenamento e o processamento distribuído de grandes conjuntos de dados utilizando clusters de computadores. Já a segunda é uma solução da Microsoft com o suporte do Apache Hadoop disponível como um serviço na nuvem. Por fim, a terceira ferramenta é uma solução estrutural de bancos de dados utilizada para o armazenamento de dados não-estruturados que permite que cada linha do banco de dados tenha seu próprio conjunto de colunas.

A grande questão ética e de proteção de dados pessoais que acompanha este desafio encontra-se na segurança do armazenamento dos dados, uma vez que ataques de hackers às bases de dados das empresas acontecem com frequência na era da informação. Este ponto torna-se ainda mais importante quando os dados coletados são dados sensíveis, como era o caso da empresa Equifax, uma das maiores agências de monitoramento de crédito dos Estados Unidos, que sofreu um ataque em maio de 2017 e teve os dados (nome, data de nascimento, número do seguro social, etc.) de mais de 140 milhões de clientes comprometidos. Além deste caso, hovue também o caso do site Yahoo, que no mês de agosto de 2013 sofreu ataques hackers e teve dados, como nome e telefone, de mais de 3 bilhões de contas de seus usuários comprometidos.

Haja visto que os ataques hackers continuarão a existir, faz-se necessário tomar ações, do ponto de vista ético, para que os danos para as pessoas sejam minimizados ou inexistentes. Entendendo qualquer sistema de segurança como passível de falhas, é possível afirmar que a maneira mais direta e assertiva para garantir a minimização ou erradicação dos danos por vazamento de dados sensíveis é a não-coleta e o não-armazenamento dos mesmos. Ou, em uma atitude menos radical, a coleta e armazenamento de dados pessoais somente mediante autorização explícita dada pelo usuário, e sendo esta passível de revogação a qualquer momento e de maneira facilmente acessível. Além destas, diversas outras soluções possíveis e complementares estão contidas, por exemplo, dentro do regulamento General Data Protection Regulation (GDPR), aprovado e colocado em vigor apenas na União Européia em Maio de 2018.

O embasamento ético filosófico mais óbvio para este contexto talvez seja o de Platão. O discípulo de Sócrate afirmava que as ações boas e justas – éticas – são consequências do uso da razão. Segundo Platão, estar sob influência da parte racional da alma é a única maneira possível para que uma pessoa consiga realizar as melhores ações. Tomando este entendimento como base, é possível analisar e definir quais seriam as ações éticas a serem tomadas diante de algumas das situações enfrentadas durante a fase de armazenamento dos dados, conforme quadro abaixo.

Quadro 1 – Análise racional de tomada de decisão diante de situações no cenário de armazenamento de dados do Big Data

|

Situação |

Análise racional e definição de ação ética a ser tomada |

|

Confirmação de ocorrência de vazamento de dados pessoais armazenados por uma empresa. |

Partindo da premissa de que os dados pessoais são de propriedade dos indivíduos de quem eles emanam e de que os indivíduos devem possuir sua privacidade não violada, faz sentido lógico que, diante de uma quebra de segurança no armazenamento de dados pessoais com consequência de vazamento dos mesmos, seus proprietários sejam avisados de imediato sobre o acontecimento. |

|

Alteração sobre a finalidade do tratamento de dados pessoais por parte de uma empresa. |

Partindo da premissa de que o consentimento dado por um indivíduo sobre a coleta e armazenamento de seus dados pessoais foi dado diante da exposição da finalidade para o qual os dados seriam coletados e armazenados, faz sentido lógico que, diante da alteração desta finalidade, o consentimento anterior seja anulado e faça-se necessária a exposição da nova finalidade e solicitação de novo consentimento. |

|

Prolongamento do tempo de duração do tratamento de dados pessoais por parte de uma empresa. |

Partindo da premissa de que o consentimento dado por um indivíduo sobre a coleta e armazenamento de seus dados pessoais foi dado diante da exposição do tempo de duração em que os dados seriam armazenados, faz sentido lógico que, diante do prolongamento deste tempo de duração, o consentimento anterior seja anulado e faça-se necessária a exposição do novo tempo de duração e solicitação de novo consentimento. |

Fonte: Elaborado pelo próprio autor, 2018.

4.2.3. Fase 3: Processamento e Análise dos dados

Uma vez executadas as fases de coleta e armazenamento, as empresas encontrar-se-ão de posse dos dados. Todavia, neste momento, para que os dados sejam transformados em informação através da aplicação da tecnologia do Big Data, faz-se ainda necessário cumprir a fase de processamento e análise.

Esta terceira fase, à qual dá-se o nome de fase de processamento e análise dos dados, tem por objetivo realizar a extração, manipulação e interpretação das informações, ou, em outras palavras, a transformação dos dados em informações relevantes para o negócio. Nesta etapa, é crucial que a ação de interpretação das informações aconteça tendo em vista os conceitos do negócio em que o processo está inserido, para que assim garanta-se a extração de informações úteis dentro do contexto de tomadas de decisão.

Assim, durante a fase de processamento e análise de dados, muitas questões éticas podem ser levantadas, pois, ao coletar, armazenar e análisar uma imensa quantidade de dados a respeitos de pessoas, por exemplo, pode-se facilmente esbarrar na posse de informações sensíveis - informações que as pessoas deveriam ter o direito de manter em privado.

No ano de 2017, um estudo polêmico publicado por pesquisadores da Universidade de Standford (MICHAL & WANG, 2017) representou muito bem algumas das questões éticas que podem ser levantadas dentro da fase de análise dos dados. O estudo, de autoria principal de Michal Kosinski – professor na Faculdade de Administração de Stanford, mostra, através da criação de uma aplicação, que é possível utilizar análises de reconhecimento facial para identificação de orientação sexual. A aplicação, criada pelo professor, utiliza redes neurais convolucionais para atuar como um “radar gay” e foi, por esta razão, apelidado de Gaydar. De acordo com as publicações mais recentes do estudo, as taxas de precisão podem chegar a 91% para homens e 83% para mulheres.

Assim que publicado, o estudo gerou discussões éticas fervorosas e até ameaças de morte contra o professor Michal Kosinski. Um dos principais pontos levantados acerca do estudo foi relacionado à utilização desta tecnologia por parte de governos de países onde a homossexualidade é criminalizada, os quais poderiam começar a utilizar as análises faciais para identificar homens e mulheres homossexuais. De acordo com o professor e autor, a intenção por trás do estudo é apenas mostrar às pessoas que é possível, para que as mesmas possam tomar medidas preventivas. O que pode ser comparado a “construir bombas para reclamar dos perigos da guerra”. (O'NEIL, 2017)

O embasamento ético filosófico que evidencia de maneira mais explícita os problemas éticos desta fase do Big Data talvez seja apresentado pela segunda fórmula de Kant, onde o filósofo, ao definir o imperativo categórico, enuncia que, para que uma ação seja considerada ética, ela precisa ser realizada de modo a nunca instrumentalizar as pessoas, ou seja, nunca utilizá-las como um meio para nossos fins. Assim, podemos facilmente estender o entendimento de “pessoas” para considerar os “dados pessoais” e aplicar esta fórmula dentro da fase de processamento de dados, determinando que seria antiético utilizar os dados pessoais dos indivíduos para fins econômicos de uma empresa, por exemplo, salvo exceção onde o indivíduo concorda explícitamente com a utilização de seus dados dentro do processo.

Embora não seja possível afirmar uma solução perfeita para os problemas éticos apresentados nesta fase de processamento e análise dos dados, é possível não permanecer estático. Além da criação de um regulamento que passe a conferir aos usuários maior controle sobre o processamento de seus dados, conforme citado anteriormente, é possivel, por exemplo, pensar também na criação de um comitê de ética específico, dentro de cada empresa, voltado para à análise e o tratamento das questões relacionadas ao Big Data.

4.2.4. Fase 4: Compartilhamento dos dados

Muito embora as três fases anteriores – coleta, armazenamento, e análise e processamento de dados – já sejam autosuficientes e capazes de gerar valor para os negócios, existe ainda uma quarta fase do Big Data que consiste no compartilhamento dos dados. Esta fase independe da terceira fase do Big Data citada anteriomente , pois consiste apenas no compartilhamento dos dados armazenados pela empresa durante a segunda fase do processo.

Ao colocar a fase de compartilhamento de dados sob escrutínio da ética, é possível notar que a mesma apresenta questões éticas bastante similares às questões encontradas na fase de coleta de dados. Tendo em vista o que foi definido anteriormente durante a análise ética da fase de coleta para que a mesma ocorra dentro dos preceitos éticos desejados, ou seja, que faz-se necessário que o indivíduo forneça o consentimento explícito sobre a coleta de seus dados, e entendendo o compartilhamento de dados como uma passagem da posse dos dados coletados por uma entidade A para uma outra entidade B diferente da primeira, podemos identificar a necessidade do fornecimento de novo consentimento por parte do indivíduo de quem os dados emanam, uma vez que a nova entidade que terá posse de seus dados possui um visão possivelmente diferente da primeira e tratará os dados com uma finalidade possivelmente diferente.

Assim, o processo de embasamento ético para análise desta fase é imediatamente semelhante ao processo adotado para a fase de coleta de dados.

4.2.5. ESTUDOS DE CASO

Nesta seção são apresentados três estudos de casos reais que evidenciam as questões éticas relacionadas ao Big Data no cenário atual. Dentre os três casos, dois deles acontecem fora do Brasil e contribuíram de forma significativa para a aceleração do processo de criação e implantação da GDPR na União Européia. Já o terceiro caso aconteceu no Brasil e terminou por acelerar o processo de finalização e sanção da Lei Geral de Proteção de Dados no Brasil.

4.2.6. Estudo de Caso 1: Experiência social do Facebook

De acordo com o artigo Experimental evidence of massive-scale emotional contagion through social networks publicado em Junho de 2014 (KRAMER, A. D. I., GUILLORY, J. E., HANCOCK, J. T., 2014), a rede social Facebook realizou em Janeiro de 2012, junto a pesquisadores de universidades norte-americanas, um experimento secreto sobre um total de quase 700 mil usuários da rede. Segundo o artigo, o objetivo do estudo era avaliar e comprovar o acontecimento do fenômeno de contágio emocional em larga escala através da internet.

Como o próprio artigo cita, estados emocionais podem ser transferidos de uma pessoa para outra por meio do que é chamado de contágio emocional, levando esta a experienciar as mesmas emoções de quem está a sua volta. Assim, por meio deste fenômeno, pessoas acabam por transferir um humor positivo ou negativo umas para para outras. Seguindo este mesmo raciocínio, e com o apoio da rede social, os pesquisadores realizaram o experimento com os usuários da rede com o objetivo de comprovar em grande escala o acontecimento do fenômeno de contágio emocional, incluindo no estudo a transferência de emoções duradouras, como depressão e felicidade. (KRAMER, A. D. I., GUILLORY, J. E., HANCOCK, J. T., 2014)

Para concretizar o experimento, os pesquisadores selecionaram aleatoriamente cerca de 689 mil usuários da rede social, sem que os mesmos soubessem que estariam participando do experimento. Ou seja, sem seu consentimento explícito. Após realizarem a definição dos alvos do estudo, os pesquisadores aplicaram um método que consistia na manipulação do feed de notícias de cada um dos usuários selecionados, segregando-os em dois grupos. Com a ajuda de uma equipe técnica do Facebook, foi aplicado um filtro sobre o feed de notícias do primeiro grupo, o qual identificava e deixava de exibir uma parcela de publicações com conteúdo emocional positivo para os usuários. Sobre o feed de notícias do segundo grupo foi realizado o inverso, identificando e deixando de exibir uma parcela de publicações com conteúdo emocional negativo para os usuários. (KRAMER, A. D. I., GUILLORY, J. E., HANCOCK, J. T., 2014)

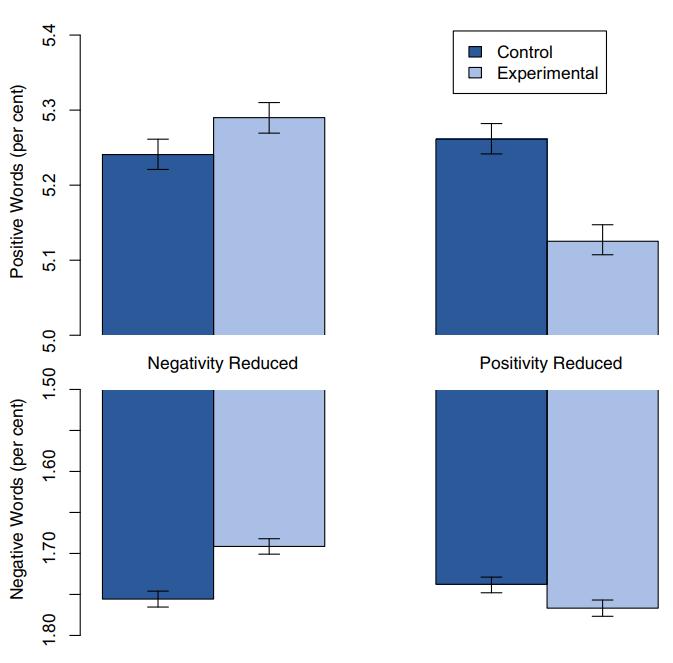

A partir dessas manipulações, os usuários de ambos os grupos passaram a ter suas publicações, mensagens, vídeos e links monitorados para análise do resultado. O monitoramento foi realizado durante o período de uma semana e ,ao final do experimento, o estudo indicava mudanças de humor nos usuários de acordo com o grupo em que estavam inseridos. Assim sendo, os usuários do primeiro grupo, que foram parcialmente privados de conteúdo emocional positivo, e portanto mais expostos a publicações com conteúdo emocional negativo, passaram a produzir mais conteúdo de caráter emocional negativo. Por outro lado, os usuários do segundo grupo, parcialmente privados de conteúdo emocional negativo, e portanto mais expostos a publicações com conteúdo emocional positivo, passaram a produzir mais conteúdo de caráter emocional positivo, conforme a figura abaixo expõe.

Figura 1 - Número médio de porcentagem de palavras que demonstram a emoção positiva (Superior) e negativa (Inferior) geradas pelas pessoas, por condição. As barras representam o erro padrão.

Fonte: KRAMER, A. D. I., GUILLORY, J. E., HANCOCK, J. T., 2014.

Diante disso, os pesquisadores obtiveram as primeiras evidências do acontecimento do fenômeno do contágio emocional por meio da internet.

Na publicação do estudo, consta que o mesmo foi realizado dentro da lei, visto que o consentimento dos usuários foi dado ao aceitar os Termos de Uso do Facebook (KRAMER, A. D. I., GUILLORY, J. E., HANCOCK, J. T., 2014). Entretanto, uma questão ética deve ser levantada sobre este experimento: a ação de realizar um experimento que manipulou as emoções das pessoas, sem que houvesse o consentimento explícito das mesmas, ainda que baseando-se na aceitação dos termos de uso, pode ser considerado ético?

Faz-se imprescindível, no mínimo, uma revisão ética sobre a legislação que possibilitou a ocorrência do caso, pois é possível entender que o consentimento dado por meio da aceitação dos Termos de Uso do Facebook não é um consentimento explícito para a finalidade do estudo realizado.

4.2.7. Estudo de Caso 2: Vazamento de dados – Cambridge Analytica

Em março de 2018, os principais canais digitais de comunicação – entre eles o The New York Times e o The Guardian – realizaram diversas publicações a respeito de práticas comerciais suspeitas envolvendo a empresa Cambridge Analytica e o Facebook.

A Cambridge Analytica é uma empresa britânica que presta consultoria política por meio do uso do Big Data. A empresa realiza análise e manipulação de dados na ordem de tomada de decisões estratégicas para eleições políticas e esteve supostamente envolvida em campanhas norte-americanas desde o ano de 2014, com destaque para a campanha presidencial de Donald Trump, em 2016.

A conexão da empresa Cambridge Analytica com o Facebook aconteceu justamente no campo do Big Data. A empresa de consultoria coletava informações pessoais sobre os usuários da rede através de um aplicativo, o que acontecia de forma ilegal e somente era possível por conta de uma falha nas políticas de segurança do Facebook. Apesar de apenas 270 mil usuários da rede terem compartilhado seus dados, um total de 87 milhões de pessoas tiveram seus dados pessoais coletados devido à brecha na segurança. Os dados vazados diziam respeito não somente às informações de perfil dos usuários, como nome, data de nascimento e local de moradia, mas também quais seriam as páginas curtidas por essas pessoas e suas publicações realizadas.

A empresa Cambridge Analytica supostamente utilizou esses dados para traçar perfis psicológicos dos usuários, e a partir destas informações teria influenciado diversas eleições por meio de publicidade política direcionada.

Diante deste escândalo, pelo menos duas questões éticas, quase retóricas, devem ser apontadas, quais sejam: obter e manipular informações pessoais sem consentimento para realizar manobras políticas pode ser considerada uma prática de caráter ético?; coletar e vender informações pessoais sem o consentimento explícito das pessoas pode ser considerada uma prática ética?

De acordo com a análise ética realizada anteriormente sobre a fase de compartilhamento de dados, é possível classificar as ações acima como antiéticas, visto que, para que o praticante de uma ação seja considerado ético, este deve agir de tal maneira que use a humanidade, tanto na tua pessoa como na pessoa de qualquer outro, sempre e simultaneamente como fim e nunca simplesmente como meio (KANT, 2007, p. 69). E sob esta perspectiva, fica claro e evidente que ambas as práticas questionadas acima não podem ser consideradas éticas, já que explicitamente usam as pessoas – seus dados pessoais – não como fim, mas como meio para se chegar a um resultado político ou para se obter vantagem econômica.

4.2.8. Estudo de Caso 3: Netshoes – Brasil

No dia 25 de Janeiro de 2018, o Ministério Público do Distrito Federal e Territórios (MPDFT) recomendou que a empresa Netshoes entrasse em contato com cada um dos mais de 2 milhões de clientes afetados pelo vazamento de dados ocorrido. (ALERIGI JR., 2018)

Em primeiro pronunciamento após o vazamento de dados ser confirmado pela Netshoes, o MPDFT publicou o seguinte: “Trata-se de um dos maiores incidentes de segurança registrados no Brasil, colocando em risco os dados pessoais de milhares de consumidores”. (MPDFT, 2018)

Dentre os dados comprometidos nesta quebra de segurança estão dados sensíveis, que possibilitam identificação dos clientes, como nome, CPF, e-mail, data de nascimento e histórico de compras.

Diante da ausência de uma lei específica voltada para à proteção dos dados pessoais, a empresa responsável pelo vazamento dos dados pessoais de mais de 2 milhões de pessoas somente dará início ao processo de comunicação acerca do vazamento aos clientes atingidos pelo incidente após um período de mais de três meses do acontecido, deixando-os sem conhecimento e por essa razão ainda mais vulneráveis a possíveis fraudes. Este fato apenas reforça a importância da recente sanção da nova Lei Geral de Proteção de Dados.

Apesar de não haver nota publicada pelo governo relacionanda à aceleração no processo de sanção da nova lei LGPD, o caso da Netshoes certamente trouxe a tona o assunto e contribuiu, juntamente com a entrada em vigor da GDPR, para a impulsão do processo relacionado à aprovação e sanção da nova lei brasileira.

4.3. ANÁLISE ÉTICA SOBRE LEGISLAÇÃO BRASILEIRA DE PROTEÇÃO DE DADOS

Os estudos de caso mostrados na seção anterior, em especial o terceiro acontecido no Brasil, tornam evidente a necessidade e importância de que a nova Lei Geral de Proteção de Dados, sancionada recentemente pelo Presidente Temer, entre em vigor no Brasil.

4.3.1. Legislação atual em vigor no Brasil

A legislação vigente no Brasil, apesar de não possuir uma legislação geral que contemple a Proteção de Dados, não é completamente ausente de leis a respeito do tema.

É comum a afirmação de que o Brasil não possui leis de proteção de dados. No entanto, o que o Brasil realmente carece é de uma legislação geral que possa gerar uniformidade entre os diversos setores e estabelecer um cenário de maior segurança jurídica para empresas e usuários. Afinal, diversos setores já possuem regulamentos sobre proteção de dados, privacidade e segurança da informação. Além disso, outros diplomas tratam o tema de forma indireta, oferecendo subsídios importantes para a jurisprudência e importantes pontos de partida para a elaboração de guias de compliance de empresas.

4.3.2. Lei Geral de Proteção de Dados

No dia 10 de julho de 2018, no Plenário do Senado Federal – em nome da Comissão de Ciência, Tecnologia e da Comissão de Justiça do Senado, foi apresentado parecer favorável acerca do Projeto de Lei da Câmara nº 53, de 2018, que dispõe sobre a proteção de dados pessoais e altera a Lei 12.965 (Marco Civil da Internet), de 23 de abril de 2014.

Desta maneira, na data de 10 de julho de 2018, foi consolidada a Lei Nº 3.709, Lei Geral de Proteção de Dados brasileira (LGPD). Após aprovação, a nova lei foi encaminhada ao Presidente da República – Michel Temer, pelo Presidente do Senado Feredal, à sanção presidencial.

“O processo público e legislativo começou em 2010, com a abertura de uma consulta pública sobre o tema, promovida pelo Ministério da Justiça, que resultou, posteriormente, na propositura do PL 5276/2016, anexado ao PL 4060/2012, perante a Câmara dos Deputados. Agora, após 2 anos de trâmite no Congresso Nacional (Câmara e Senado), duas consultas públicas, mais de 2500 contribuições de atores nacionais e internacionais, de todos os setores, inúmeros eventos, chega ao seu fim.” (MONTEIRO, 2018)

Na data de 14 de Agosto de 2018, a Lei Nº 13.709 (LGDP) foi sancionada pelo presidente e, diante deste fato, as empresas, públicas e privadas, têm 18 meses para se adaptar e entrar em conformidade com a lei. No entanto, apesar de sancionada, a lei sofreu veto parcial por contrariedade ao interesse público e inconstitucionalidade, no qual, por exemplo, a Agência Nacional de Proteção de Dados (ANPD), autoridade que seria criada para garantir a aplicação da lei, foi vetada. Além deste, outros cinco artigos e cinco incisos foram vetados. Os vetos e as razões dos vetos foram publicados no Diário Oficial da União, no dia 15 de Agosto de 2018, e encontram-se listados no Site do Planalto – Mensagem Nº 451.

A Lei Geral de Proteção de Dados enumera ainda um total de 65 artigos por meio dos quais define normas a serem seguidas por órgãos públicos e privados que coletam, processam, armazenam ou comercializam dados pessoais no País. Os arquivos encontram-se dispostos e divididos em dez capítulos, quais sejam:

Tabela 4 – Capítulos da Lei Geral de Proteção de Dados

|

Capítulo I |

Disposições preliminares |

|

Capítulo II |

Do tratamento de dados pessoais |

|

Capítulo III |

Dos direitos do titular |

|

Capítulo IV |

Do tratamento de dados pessoais pelo poder público |

|

Capítulo V |

Da transferência internacional de dados |

|

Capítulo VI |

Dos agentes de tratamento de dados pessoais |

|

Capítulo VII |

Da segurança e das boas práticas |

|

Capítulo VIII |

Da fiscalização |

|

Capítulo IX |

Da autoridade nacional de proteção de dados (anpd) e do conselho nacional de proteção de dados pessoais e da privacidade |

|

Capítulo X |

Disposições finais e transitórias |

Fonte: Elaborado pelo autor, 2018.

Os objetivos da lei encontram-se listados no Quadro 2 - Objetivos da Lei Nº 13.709 (Lei Geral de Proteção de Dados), do autor Renato Leite Monteiro.

Quadro 2 – Objetivos da Lei Nº 13.709 (Lei Geral de Proteção de Dados)

|

Objetivo |

Descrição |

|

Direito à privacidade |

Garantir o direito à privacidade e à proteção de dados pessoais dos cidadãos ao permitir um maior controle sobre seus dados, por meio de práticas transparentes e seguras, visando garantir direitos e liberdades fundamentais |

|

Regras claras para empresas |

Estabelecer regras claras sobre coleta, armazenamento, tratamento e compartilhamento de dados pessoais para empresas |

|

Promover desenvolvimento |

Fomentar o desenvolvimento econômico e tecnológico numa sociedade movida a dados |

|

Direito do consumidor |

Garantir a livre iniciativa, a livre concorrência e a defesa do consumidor |

|

Fortalecer confiança |

Aumentar a confiança da sociedade na coleta e uso dos seus dados pessoais |

|

Segurança jurídica |

Aumentar a segurança jurídica como um todo no uso e tratamento de dados pessoais |

Fonte: Adaptado de (Monteiro, 2018).

4.3.3. Análise ética sobre a Lei Geral de Proteção de Dados

Uma vez apresentada a nova Lei Geral de Proteção de Dados brasileira, realizou-se um estudo analítico qualitativo simples sob o ponto de vista da ética acerca de alguns dos itens presentes ali presentes. A intenção deste estudo é realizar um entendimento acerca do possível impacto positivo ou negativo deste itens quanto a sua contribuição para consolidação da ética no cenário do Big Data, no Brasil.

Além do entendimento supracitado, realizou-se, em paralelo, para cada item, a identificação das fases do Big Data (Coleta, Armazenamento, Processamento, ou Compartilhamento) sobre as quais este atua, permitindo assim que, ao fim da análise, seja possível elaborar uma conclusão identificando a atuação da lei, como um todo, sobre cada fase do Big Data separadamente.

Os itens foram escolhidos de acordo com a grandeza de seu possível impacto sobre a ética no cenário do Big Data no Brasil, e, por esta razão, foi dado foco maior sobre os itens encontrados nos Capítulos I e II. Além disso, somente foram considerados os itens relevantes para a finalidade desta análise, tendo em vista o caráter geral e não específico da mesma. Assim, por exemplo, foram desconsiderados para esta análise os artigos relacionados à definição de termos e os itens dos capítulos II, seção III, e capítulo VII, seção II.

Quadro 3 – Análise qualitativa simples sobre itens selecionados da Lei Nº 13.709, publicada no Diário Oficial da União, no dia 15 de Agosto de 2018

|

Itens |

Análise qualitativa simples do item sob ponto de vista ético |

Fase do Big Data afetada pelo item |

|

Capítulo 4º: artigos §1, §2 e §4. |

Este artigo dispôe acerca das situações de exceção quanto à aplicabilidade desta lei, onde, no Inciso III, define a lei como não aplicável ao tratamento de dados pessoais realizados para fins exclusivos governamentais, em resumo. Esta exceção acabaria por criar uma brecha quanto à segurança do tratamento dos dados realizado pelo governo. No entanto, o parágrafo primeiro define que este tratamento deve ser regido por legislação específica, de modo a garnatir os princípios gerais de proteção de dados previstos nesta lei, e os parágrafos 2 e 4 restringem a possibilidade de pessoas de direito privado realizarem o tratamento neste cenário governamental. Assim sendo, a lei encontra-se bem amarrada quanto à situação de tratamento de dados realizada pelo governo. |

Processamento |

|

Art. 5º: Inciso XII |

O inciso XII do artigo 5º define o consentimento necessário para coleta dos dados como sendo uma manifestação livre, informada e inequívoca, pela qual o titular concorda com a ação para finalidade determinada. Esta definição garante que o consentimento válido não pode ser dado de maneira equivocada ou mediante situação enganatória quanto à finalidade da coleta e tratamento dos dados. Assim, a lei garante a necessidade de transparência por parte dos controladores/operadores no que diz respeito à finalidade do tratamento a ser realizado. |

Coleta |

|

Art. 6º: Inciso III, IV, VII e VI |

Este artigo define que as atividades de tratamento de dados pessoais devem observar a boa-fé e uma lista de dez princípios, dentre os quais encontram-se o inciso III, que diz respeito à necessidade, de modo a garantir que os controladores/operadores limitarão o tratamento ao mínimo necessário para suas finalidades; o inciso IV quew discorre acerca do livre acesso, de modo a garantir que os controladores/operadores sejam obrigados a garantir aos titulares consulta facilitada e gratuita sobre a forma e duração do tratamento de seus dados; o inciso VII, que aborda a segurança, de modo a exigir que sejam utilizadas medidas técnicas aptas para proteger os dados pessoais de acessos não autorizados e situações acidentais; e, por fim, o inciso VI, que trata da transparência, onde é possível observar sua intenção como sendo a exigência de garantia, aos titulares, de informações claras, precisas e facilmente acessíveis sobre a realização do tratamento. No entanto, ao fim deste inciso, fica incluído o seguinte: “observados os segredos comercial e industrial”. Neste ponto, é possível imaginar situações onde a alegação quanto ao segredo comercial permita a não transparência acerca das as técnicas utilizadas relacionadas ao tratamento de dados pessoais. Esta brecha, embora possivelmente importante do ponto de vista econômico, pode causar insegurança aos titulares. |

Processamento Armazenamento |

|

Art. 7º: Incisos IV e IX. §5 |

Este artigo define as hipóteses nas quais o tratamento de dados pessoais pode ser realizado, de modo que possui grande importância e impacto dentro da lei. O inciso IV garante o direito de realização de tratamento de dados pessoais para realização de estudo por órgão de pesquisa, garantida, sempre que possível, a anonimização dos dados pessoais; É importante notar que este inciso cria uma brecha que torna possível a realização de tratamento de dados pessoais sem anonimização dos dados, e assim cria um cenário de pouca segurança. Já o inciso IX garante o direito de realização de tratamento de dados pessoais quando necessário para atender aos interesses legítimos do controlador ou de terceiro, exceto no caso de prevalecerem direitos e liberdades fundamentais do titular que exijam a proteção dos dados pessoais. É valido notar que este inciso cria uma brecha no momento em que torna aberta a interpretação do que seria um interesse legítimo do controlador ou de terceiro, o que cria um cenário de pouca segurança. Neste mesmo artigo, o parágrafo 5º atua sobre a fase de Compartilhamento e garante que o controlador que obteve consentimento do titular para tratamento de seus dados pessoais e que necessitar comunicar ou compartilhar esses dados somente o poderá fazer mediante a obtenção de um consentimento específico do titular para este fim, evitando cenários similares ao recentes escândalos de vazamento de dados por compartilhamento entre diferentes controladores e operadores. |

Coleta Processamento Compartilhamento |

|

Art. 8º: §3, §5, §6. |